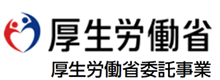

多くの病院では以前から、「外からの侵入はファイアウォールで防ぐ」「内部の感染はウイルス対策ソフトで止める」という二本柱でシステムを守ってきました。一見、問題が起きていないように見えても、実際には「たまたま事故に遭っていないだけ」という場合も少なくありません。ファイアウォールとウイルス対策ソフトのみに依存している環境では、既に防御の隙間が生じている可能性があります。

さらに、院内にITやセキュリティの専門人材がいない場合、「設定は業者任せ」「通信経路は不明確」といった状態が常態化し、リスクを抱えたまま運用が続いていることも多く見受けられます。

言い換えれば、問題が起きていないことが安全の証明ではなく、「今はたまたま狙われていないだけ」の状態にあるのです。

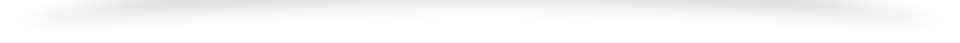

誰も「守る設計」を考えられない

セキュリティに詳しい人材が院内にいない場合、次のような課題が生じやすくなります。

- どの端末やシステムがどのネットワークに接続しているかを把握できていない

- ベンダー任せの構成となり、病院側に実質的な管理者が不在

- パスワード、USB、外部接続などのルールが曖昧

- サイバー攻撃や情報漏えいリスクに対し、何を優先して守るべきか判断できない

結果として、セキュリティ対策の意思決定そのものが病院内で機能していない状況となります。

このままでは、どのような対策を導入しても「形だけ」にとどまり、効果的な運用につながりません。

まず「事務的にできること」から始めよう

セキュリティ対応というと難しい専門知識や高価なシステムを思い浮かべがちですが、重要なのは完璧を目指すことではなく、業務の中に少しずつ管理を組み込むことです。

まずは、特別なスキルを必要としない「事務的にできること」から始めてみましょう。

今日から「事務的に」できること

- 機器管理台帳を作成・更新する

どのパソコンや医療機器がネットワークに接続されているかを把握します。

既に台帳がある場合は、年1回でも内容を確認・更新する仕組みを設けましょう。

固定資産の棚卸やリース品の定期確認など、既存のイベントと併せて実施すると無理なく定着します。

「棚卸=セキュリティ情報の更新日」とする運用も効果的です。 - 利用者管理を整理する

退職者のアカウントや共有IDの有無を確認し、誰が何にアクセスできるかを簡易な一覧で整理します。 - ベンダーとの接続記録を残す

システム業者が外部から接続する際、「どの業者が、いつ、どこに接続したか」を記録します。

簡単なメモでも、後のトラブル対応が容易になります。 - パスワードルールを共有する

「誕生日や共通パスワードは禁止」など、最低限のルールを明文化して職員間で確認しておきましょう。

少し慣れてきたら取り組みたいステップ

- 機器管理台帳を「生きた情報」にする

型番や設置場所だけでなく、OSのバージョンや更新日、使用者を記録しておくと、古いOSや未使用機器の存在を把握でき、リスクを発見しやすくなります。 - ネットワーク構成図を作成する

PowerPointやExcelでも構いません。「このPCがどのルーターにつながっている」「このサーバーは外部からアクセス可能」など、接続関係を線で可視化することで、守るべき範囲を理解できます。 - 利用者管理とシステム範囲を紐づける

利用者台帳に「この人はどのシステムにアクセスできるか」を追記し、構成図と照合します。

誰がどこに触れられるかを見える化することが、リスク把握の第一歩です。 - 「もし止まったら困るもの」を考える

全てを守るのは難しいため、診療や業務に影響の大きいシステムを洗い出し、復旧に時間がかかるものを優先的に管理するようにしましょう。

参考情報

厚生労働省:「医療機関向けセキュリティ教育支援ポータルサイト」

E-Learning 令和6年度コンテンツ

- 立入検査研修

- 初学者等向け研修

- セキュリティの重要性

- リスクの理解と対策

- システム・セキュリティ管理者向け

- Windows・Networkセキュリティ復習コース

- ネットワーク・セキュリティ基礎コース

E-Learning 令和7年度コンテンツ

- 立入検査研修

- システム・セキュリティ管理者向け

- 岡山県精神科医療センター ランサムウェア事案調査報告書 読み解き 等