病院の情報セキュリティ対策というと、まず思い浮かぶのは電子カルテや院内ネットワーク、端末管理といった「基幹システム」の領域かもしれません。しかし実際の事故対応や点検の現場で目立つのは、むしろその管理に属さない、診療科や部門が独自に調達・運用しているシステムや医療機器です。ここがブラックボックス化し、病院ネットワークにとっての「裏口(いわゆるバックドア)」になってしまうケースが増えています。

部門で完結する調達が「裏口」を生む

病院では診療部門の独立性が強く、部門予算で部門システムや医療機器を調達することがあります。本来は調達・導入・運用のいずれの段階でも情報部門が関与し、ネットワーク接続や運用ルール、脆弱性対応などを確認する必要があります。

ところが現実には、情報部門を通さずに調達が進み、導入に際して「ネットワークにつなぎたいのでアドレスをください」とだけ連絡が来る、という状況が少なくありません。要求が「接続」だけで、機器の実態や通信要件、リモート保守の有無、ログ取得の可否、更新手順などが不明確なまま、院内LANに接続されてしまう――この構図がブラックボックスを生みます。

以前は「部門ローカルで動いているから大丈夫」という感覚が残っていました。しかし今は、その「見えない部分」こそがリスク要因になり得ます。ブラックボックス化した部門環境が病院ネットワークの裏口となり、サイバー攻撃の侵入口になる事例が現実に起きています。

典型的なのは、次のようなパターンです。

- ベンダーのリモート保守のために、部門側で独自にリモートアクセスが設定されている

- いつの間にかVPN装置やリモートデスクトップ、遠隔接続用の小型機器が「置かれている」

- 「接続先は導入対象のホストだけで、病院ネットワークにはつながらない」と説明され、関係者が安心してしまう

- その存在を情報部門が把握しておらず、資産台帳・脆弱性対応・パッチ適用の対象外になっている

- 攻撃者に悪用され、院内ネットワーク全体へ横展開される

「接続先は導入対象のホストだけ」という説明は、ホスト侵害時の踏み台化リスクを覆い隠しがちです。リモートアクセスポイントの点検や棚卸しが求められる局面でも、部門環境がブラックボックス化していると見落としが起きます。指示があっても「そもそもどこに何があるか分からない」状態では、棚卸しは形式的になり、抜け漏れが残ります。結果として、病院として「把握できていない入口」が温存され続けます。

問題は「現場が悪い」ではなく、プロセスが実態に追いついていない

ここで重要なのは、部門や現場を責めても構造は変わらない、という点です。診療部門にとって必要な機器やシステムは、診療の質や業務継続に直結します。現場は「稼働させたい」「止められない」「ベンダーに任せたい」という動機で動きます。

つまり、事故が起きるのは現場の意識不足というより、調達規程や導入プロセスが「情報部門を通らなくても成立する」設計になっていることが原因です。仕組みとして、セキュリティのゲートが弱いのです。

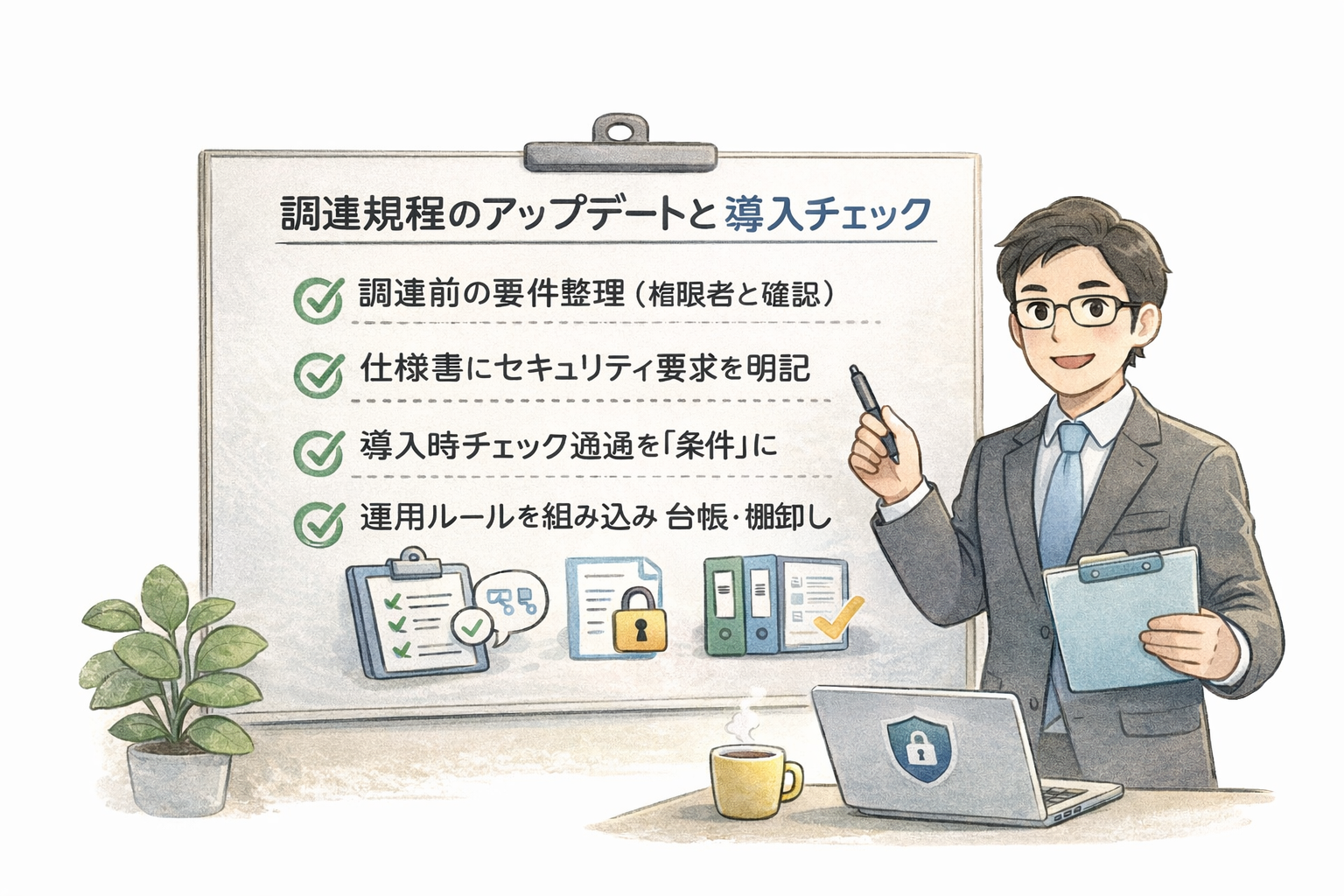

調達規程のアップデートと導入チェックの「必須化」

対策ポイントは明確です。組織的なポリシーとして、調達規程に情報部門のチェックを組み込み、通らないと進まない体制に変えることです。

ポイントは「お願いベース」ではなく「プロセスとして必須」にすること。具体的には、次のような形が現実的です。

- 調達前の段階で、情報部門を交えた要件整理を行う

部門単独で仕様を固めず、ネットワーク接続要件、リモート保守の方式、ログ取得、更新・保守計画などを初期から確認します。 - 仕様書にセキュリティ要求を入れ込む

「院内ネットワークに接続するなら最低限これ」という要求(認証、暗号化、アクセス制御、サポート期間、脆弱性情報提供、更新手順など)を仕様として明文化します。後から追加しようとすると、コストと摩擦が大きくなります。 - 導入時チェックを「通過条件」にする

アドレス付与やVLAN収容、外部通信許可などを、導入チェックの完了と紐づけます。ここが「最後の砦」になります。 - 運用に乗せる(台帳・責任分界・棚卸し)

資産台帳への登録、リモートアクセスポイントの申請・更新、廃棄時の手順まで含めて、運用ルールに落とします。「入れたら終わり」をなくします。

まとめ

部門主導の調達そのものが悪いわけではありません。診療の現場には現場のスピードと事情があります。大切なのは、診療環境の安全確保のために、組織としてセキュリティ統制を効かせることです。

部門独自管理は、放置すると必ず「見えない裏口」になります。だからこそ、調達規程と導入プロセスを見直し、情報部門が関与できる仕組みへ変える。「アドレスをください」の一言でネットワークにつながる状態を終わらせることが、病院全体のセキュリティを底上げする近道です。

参考

厚生労働省:「医療機関向けセキュリティ教育支援ポータルサイト」

E-Learning 令和7年度コンテンツ

- 経営者・管理層向け

- 経営者はどこまでセキュリティを理解するべきか

- システム・セキュリティ管理者向け

- 岡山県精神科医療センター ランサムウェア事案調査報告書 読み解き 等

E-Learning 令和6年度コンテンツ

- システム・セキュリティ管理者向け

- インシデント対応コース