「診療系ネットワークは閉域だから安全」「インターネットにつながっていないから大丈夫」

そう説明されている病院は少なくありません。

ところが現場をよく見てみると、

- インターネットに出られないのでアップデートができず古いまま

- 「安全なネットワークだから」とクライアントのファイアウォールを止めている

- ネットワークセグメントはグループごとにIPアドレスを配分しただけで、アクセス制限はなく実質フラット

といった状態になっていることも多く見受けられます。

「閉域だから安心」のつもりが、一度入り込まれると中は攻め放題

──そんな構造について、立ち止まって考えてみます。

外から見えづらくても、「中で広がる」リスクは残る

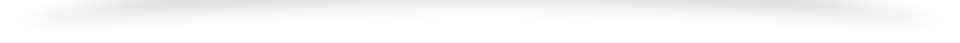

診療系ネットワークが閉域であっても、完全に外界と切れているわけではありません。

- ベンダーの遠隔保守回線や一時的なインターネット接続

- USBメモリなどによるファイルの持ち込み・持ち出し

こうした「すき間」から、マルウェアや不正な操作が中に入り込む可能性は残ります。

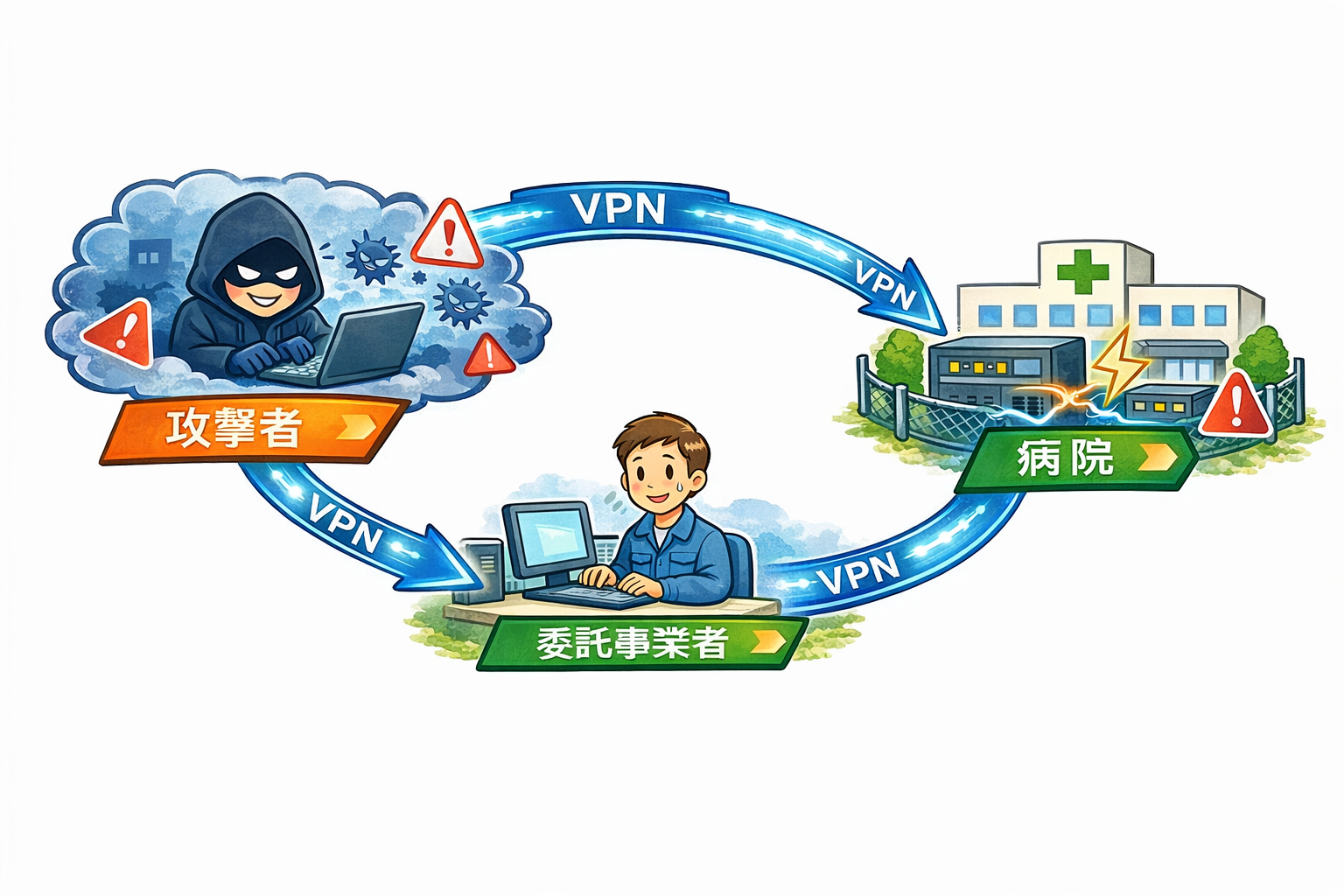

問題は、一度「中」に入られてしまったときです。

内部のネットワークが

- 古い機器が多く

- フラットで(セグメント間の制限がない)

- クライアント側の防御も弱い

といった状態だと、攻撃や感染が横方向に一気に広がりやすくなります。

要するに、 VPN等のリモートアクセスが接続される環境はもはや閉域ではないと認識を改め、 「診療系ネットワークの中は100%安全だ」とは見なさず、「中にも攻撃者が入り込むかもしれない」前提で設計する必要があります。

これは、よく言われるゼロトラストの根っこにある考え方と同じです。

「最新のゼロトラスト製品を全部入れましょう」ではなく、

- 内部ネットワークも危険がゼロではない場所として扱う

- だからこそ、更新・セグメント分け・クライアント防御をサボらない

という前提の置き方を変える、という意味で捉えると分かりやすくなります。

閉域の中でよくある「3つの状態」

実際の診療系ネットワークを見ていくと、多くの病院で次のような状態になりがちです。

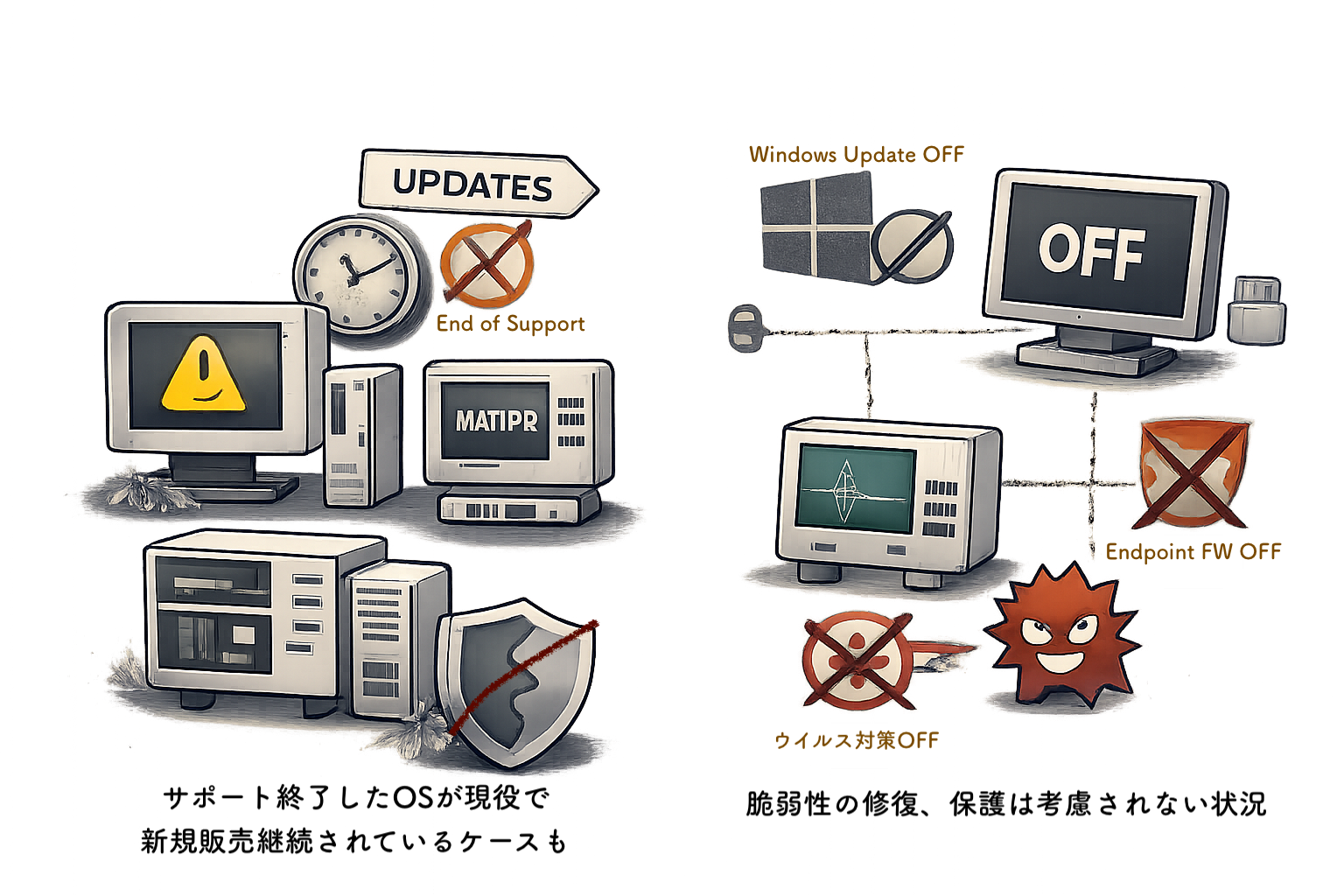

①古いままの機器が点在している

- OSや医療機器接続PCが何年もアップデートされていない

- 「インターネットにつながらないから更新できない」として、

サポート切れのまま運用されている

②クライアント側の防御が弱い・止めている

- 「閉域だから大丈夫」として、Windows ファイアウォール、ウイルス対策ソフトの機能を停止している端末がある

- 医療機器の動作を優先するあまり、防御機能を丸ごとOFFにしている

③ネットワークが実質フラットで、アクセス制御されていない

- IPアドレスの割り当てだけで、通信の制限はほとんど無し

このような環境では、ひとたび内部に入り込まれてしまうと、攻撃者から見ると「どこに何があるか探しやすい」、サーバから端末、医療機器まで横に広がりやすい、という状況になってしまいます。

閉域の「中」に線を引く3ステップ

いきなり高度なネットワーク設計を目指す必要はありません。

まずは、次の3つに絞って「閉域の中の守り」を見直していくのがおすすめです。

① 診療系ネットワーク内の機器とバージョンを「見える化」

診療系ネットワークにつながっている

- サーバ

- クライアントPC

- 医療機器接続端末

を一覧(台帳)にする。

それぞれについて

- OSバージョン

- 主要ソフトのバージョン

- アップデート方法(可能/困難/不可)

を、分かる範囲で書き添える。

「どこが古くて、どこから手を付けるべきか」が見えるだけでも、優先順位が立てやすくなります。

② ネットワークを「なんとなく分割」から「ゾーン分け」へ

まずは難しい言葉より、「場所ごとのまとまり=ゾーン」 で考えると整理しやすくなります。

例:

- サーバー

- バックアップ(オフライン)環境

- 外来診療科

- 院内部門(検査、薬局、画像・放射線、医局 等、部門別)

- 画像管理

- 病棟(フロア別)

- 受付・会計

- 事務部 等

といった具合に、役割や設置場所ごとにネットワークを分ける イメージです。

そのうえで、可能な範囲で

- 基本はゾーン間の接続は全て拒否(Deny)とした上でどのゾーンから、どのサーバ(どのゾーン)にアクセスできるか

を決めて、必要なものだけを通し、不要な通信は通さない ようにしていきます。

完璧なゼロトラストまで一気に進めるのは簡単ではありませんが、「全部の端末が、全部のサーバにフルアクセスできる」状態から、少しずつでも ゾーンごとに線を引き絞り込んでいくだけでも、内部での広がり方、影響範囲はかなり変わってきます。

③ クライアント側の防御を「全部OFFにしない」方向へ

「閉域だから」という理由だけで、

- Windows ファイアウォール

- ウイルス対策ソフト

を 全面停止しない。

医療機器ベンダーとの調整が必要な場合は、

- どの機能までなら有効にできるか

- どの通信を例外にすべきか

を確認し、可能な範囲で防御を残す。

「誤検知が怖いから全部切る」のではなく、「どこまでならONにできるか」を一緒に探す 姿勢が重要です。

まとめ

「診療系ネットワークは閉域だから安全」という言葉の裏で、「閉域の中は古くてフラットで、守りが薄い」 という状態が隠れていないか。

内部ネットワークを 絶対安全な場所として扱わず、「中にも攻撃者が入り込むかもしれない」と考えるところから、設計や運用の発想が変わります。

- 閉域の中にある機器とバージョンを見える化すること

- ネットワークに、少しずつでも「ゾーンごとの線」を引くこと

- クライアント側の防御を、できるところから残していくこと

こうした小さなステップだけでも、「外からは見えにくいが、一度入られると一気に広がるネットワーク」から、「侵入されても簡単には広がらないネットワーク」 へと近づけていくことができます。

参考

厚生労働省:「医療機関向けセキュリティ教育支援ポータルサイト」

E-Learning 令和6年度コンテンツ

- システム・セキュリティ管理者向け

- Windows・Networkセキュリティ復習コース

E-Learning 令和7年度コンテンツ

- システム・セキュリティ管理者向け

- 岡山県精神科医療センター ランサムウェア事案調査報告書 読み解き 等