「VPNで閉域網にしているから大丈夫」「診療系はインターネットから切り離しているから安全」――

そう説明されたことはないでしょうか。

ところが近年のランサムウェア被害の多くは、この “リモートアクセス”の入口を足がかりにしています。

本当に「閉域だから安全」と言い切れるのか、少し立ち止まって考えてみます。

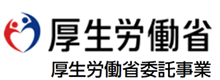

VPNと「閉域」のイメージギャップ

VPNや閉域網という言葉から、「インターネットとは別世界」「外から直接は見えない」というイメージを持ちがちです。

しかし現実には、VPN装置そのものはインターネット上に公開されている機器であり

攻撃者はOSINT情報(Open-Source Intelligence)やツール等で

- VPN機器の種類

- バージョン

- 既知の脆弱性

等を次々と探しています。

つまり「院内側は閉域」であっても、

「その手前にあるVPN装置」は常にインターネット空間で狙われ続けている、という構造になっています。

自院の「入口」を説明できますか?

次のような状態になっていないか、一度振り返ってみる必要があります。

- どのVPN機器が、どの拠点とどうつながっているか、一覧で把握できていない

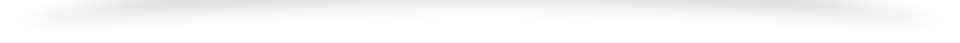

- いつ誰が設定したのか分からないリモート接続設定が、今も生きている

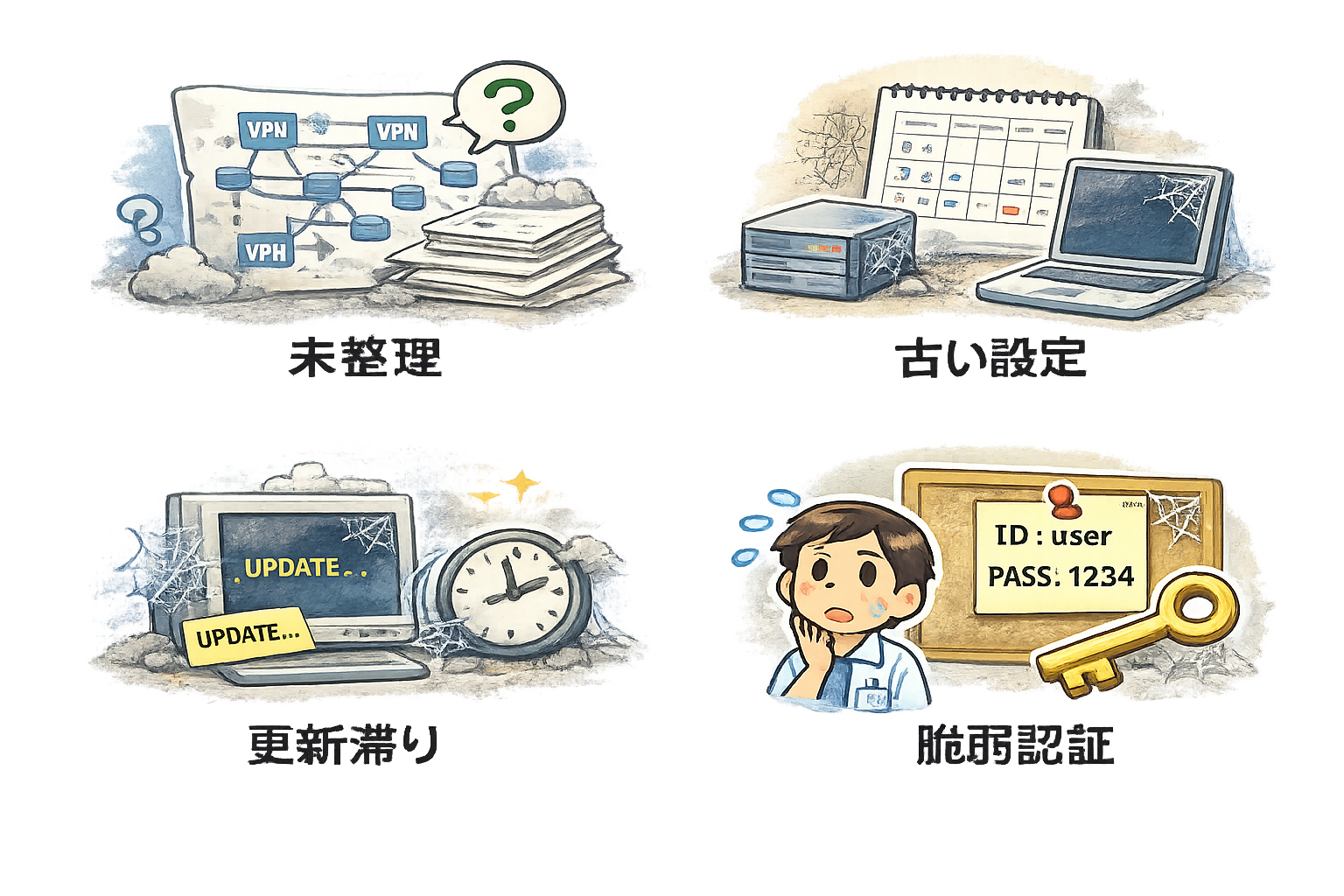

- ファームウェアやVPNソフトの更新が「ベンダー任せ・思い出したとき任せ」

- 接続認証が「ID+パスワードだけ」、「しかも簡単なパスワードのまま」

- ベンダーの遠隔保守用VPNやリモートデスクトップについて、接続元・接続先・連絡先が整理されていない

「閉域だから安全」のつもりが、実際には「どこに入口があるか誰も正確に言えないネットワーク」になっているケースも少なくありません。

すべてを直す前にやる「3つの整理」

いきなり完璧なゼロトラストや高価な製品を目指す必要はありません。まずは、次の3つに絞って整理していくのがおすすめです。

① リモートアクセスポイントの洗い出し

- VPN装置

- リモートデスクトップ(RDP)

- ベンダーの遠隔保守回線

- テレワーク用の接続 など

「院外から院内ネットワークに入れる経路」を全部リスト化します。

昨今は、回線工事の必要がないLTE/5Gモバイル回線を使用したルーターが導入されているのが散見されますが、洗い出しの際に見落とされるケースがありますので注意してください。

機器名・設置場所・利用目的・担当ベンダーを、機器管理台帳としてまとめておきましょう。

② 更新状況と認証方式の見直し

- VPN機器・ソフトウェアがメーカー推奨の最新バージョンか、ベンダーと一緒に確認する

- 使っていない接続設定やアカウントは整理して削除する

- 認証方法の見直し、強化を図りましょう

- ID+パスワードのみの場合、パスワードは使い回しのない長いパスフレーズに変更する

- 多要素認証(ワンタイムコード等)を導入する

- クライアント証明書を使用して「許可した端末だけ接続可」にする

③ ベンダー遠隔保守のルール化

- どのシステムに、どのベンダーが、どの経路で入るのか

- 接続の時間帯・手順・責任範囲はどうなっているのか

等を、運用管理規程や運用手順に文字として書き起こしておくことも大切です。

契約関連の書類への明記も今後は押さえておく必要があります。

「うっかり開けっぱなしの裏口があった」という状態を避けなければなりません。

参考

厚生労働省:「医療機関向けセキュリティ教育支援ポータルサイト」

E-Learning 令和6年度コンテンツ

- システム・セキュリティ管理者向け

- Windows・Networkセキュリティ復習コース 等

E-Learning 令和7年度コンテンツ

- システム・セキュリティ管理者向け

- 岡山県精神科医療センター ランサムウェア事案調査報告書 読み解き 等