「セキュリティはベンダーさんにお願いしてます」

そう言えると、なんだか安心します。

でも、その「安心」は本当に根拠がありますか。

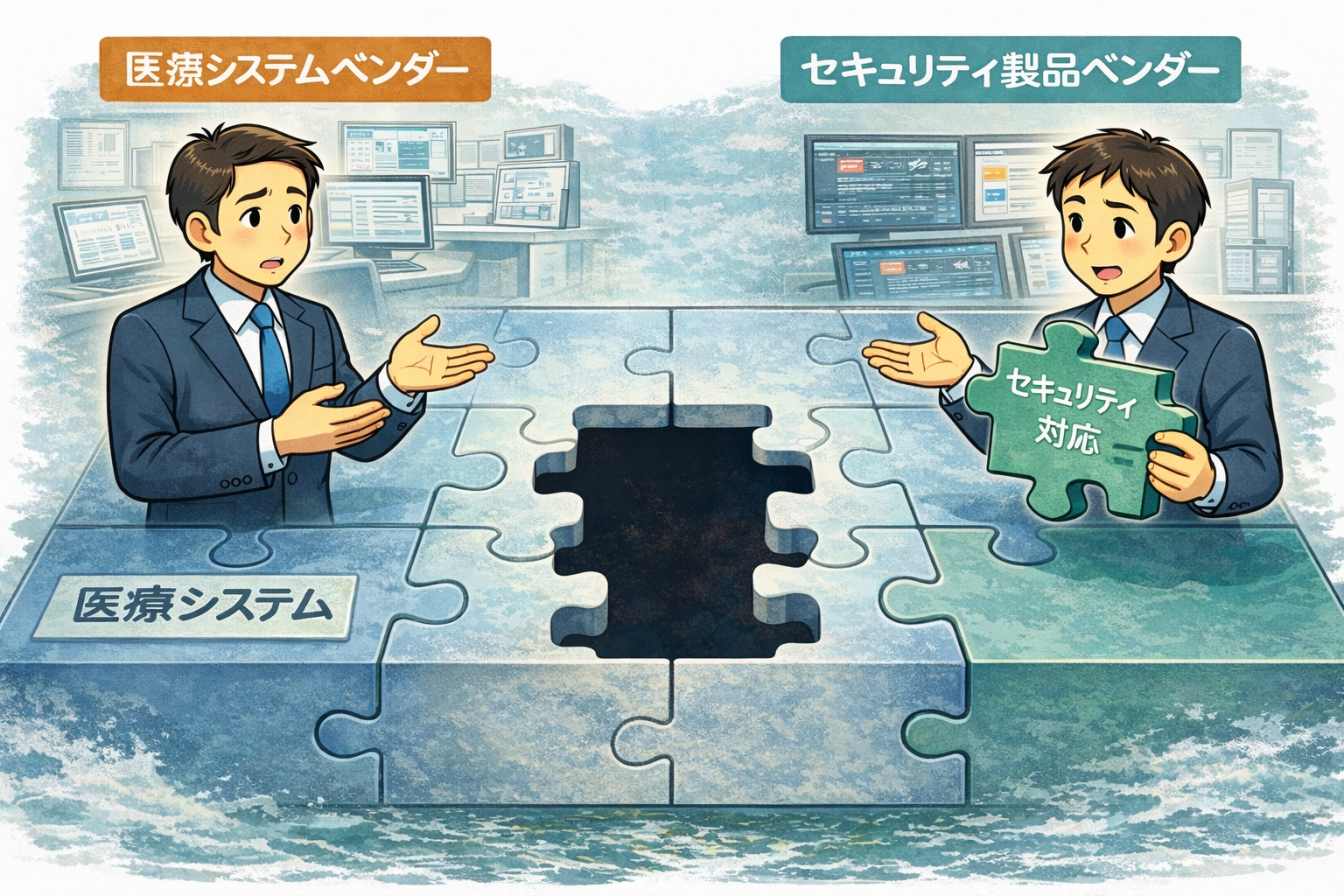

現場でよく起きるのは、発注側の「やってくれると思っていた」と、ベンダー側の「契約上やることになっていなかった」のすれ違いです。

結果として穴が空くのは、決まって「曖昧な部分」です。

医療の現場は関係者も多く、分業も進んでいるからこそ、このすれ違いが起きやすくなります。

ベンダーは「契約と仕様書」で動く

ベンダーが動ける範囲は、基本的に契約と仕様書で決まります。

だから「いい感じに」はセキュリティ対策に反映されません。

要件として言語化されて初めて、実装と運用につながります。

「善管注意義務があるから大丈夫」という見方もあります。業務の性質や専門性に見合う水準の注意を求める考え方としては大切です。

ただ、善管注意義務だけで「何をどこまで実装・運用するか」までは自動的に決まりません。どこまでが通常範囲で、どこからが追加対応なのか。誰が何を担うのか。こうした点は契約・仕様・運用設計で合意して初めて動きます。

だからこそ「期待」を放置せず、守りたいシナリオに照らして優先度を決め、必要な対策を要件として言語化しておくことが重要です。

分業では「担当の境界」で抜け漏れが起きやすい

医療システムは、マルチベンダー環境が前提であり、ベンダーや製品によって対応レベルが揃わないことがあります。

「セキュリティ対策=ウイルス対策、あるいは昨今のEDRのような対策」という考えで進めようとすると、システムの構成や運用、責任分界がバラバラな環境では、全てに同じ対策を一律に適用できない場面が出てきます。さらに、どこまでを対象にするのか、適用の前提条件や例外を整理しないまま進めると、守りたいところと手当てに偏りが出ます。

加えて注意したいのは、セキュリティ製品が万能ではないことです。製品は一定の効果を発揮しますが、システムの設計や設定といった土台の弱さを根本から作り直すことはできません。

結果として「入れているのに守れていない」「守るべきところほど手当てが薄い」という状態が生まれやすくなります。製品でできるのは一部であって、土台の設計や運用の整備、そして「どこまでを誰がやるか」「どのような設定をするか」などの合意が抜けると、対策は思ったほど効きません。

前提が変わったのに、優先度が昔のままになっていないか

もう一つの落とし穴は、考慮すべき攻撃シナリオが変わっていることです。

10年以上前は「ウイルスの持ち込み」中心でも回った時期がありましたが、今は「ネットワークの内側だから安全」とは言えません。ネットワーク内への侵入は起こりうるものとして、侵入を前提にした考え方へシフトする必要があります。

前提が変わっているのに、設計・運用の優先度が昔のままだと、対策がズレてしまいます。そしてそのズレは「製品導入でやった気になる」ことで見えにくくなります。

典型的には、このような形で残ることになります。

- MFAの対象範囲が基幹システムに限るなど限定的で例外が多い

- バックアップはあるが、どれくらいの時間で復旧させるか、どこまでのデータを戻せれば良いか(復旧の目標)や、復旧手順や役割分担が合意されていない

- 脆弱性対応が「連絡」止まりで、修正プログラムの適用が進まない

対策の有無ではなく、今の前提で「守れる状態」になっているかを見直す必要があります。

まとめ

ベンダーに任せること自体は必要性もあり、それ自体が悪いわけではありません。

ただし「任せたつもり」では守られません。要件になったものだけが実装され、責任分界が決まったものだけが動きます。

次にベンダーへ依頼するとき、一言足してみてください。

「セキュリティ対策を見直したいので、対象範囲と責任分界(誰が何をやるか)、運用開始後に必要なタスクまでを仕様に反映したいと考えています。その前提で相談させてください。」

そうしてセキュリティは「曖昧な期待」から、要件に基づく「実装と運用」へ一歩踏み出せます。

参考

厚生労働省:「医療機関向けセキュリティ教育支援ポータルサイト」

E-Learning 令和7年度コンテンツ

- 経営者・管理層向け

- 経営者はどこまでセキュリティを理解するべきか

- システム・セキュリティ管理者向け

- クラウドサービスの活用とセキュリティの考え方

- 岡山県精神科医療センター ランサムウェア事案調査報告書 読み解き 等