ランサムウェアなどのインシデントが起きたとき、病院が最優先にするのは診療の早期回復です。システム停止が患者の安全に直結する以上、「早く戻す」判断は重要です。

一方で、「早く戻す」と同じくらい、「安全に戻す」ための最低条件を満たすことが欠かせません。

ただし、原因究明や再発防止を十分に行わないまま復旧を急ぐと、侵入経路や設定不備が残り、再度攻撃・暗号化(再感染)されるリスクが高まります。復旧を優先して稼働を戻した後に再感染した例も報告されています。

早期復旧と同じくらい、「安全な状態を再構築する」視点が必要です。

早期復旧の落とし穴 再感染と証跡消失

復旧を急ぐほど、調査に必要な証跡(ログ等)が失われやすくなります。初期化、リストア、設定変更、アップデートなどは復旧に必要ですが、同時に侵入経路や被害範囲を特定する手がかりを消去してしまうことがあります。

たとえば、復旧を急いでネットワーク機器のファームアップデートを実施した結果、ログが見られなくなり、その後の調査で手がかりを失ったケースもあります。原因が追えないまま稼働を再開すれば、再侵入・再暗号化につながりかねません。

そのため、復旧を進める前に「ログやバックアップの保全状態の確認」「クロノロジー(時系列記録)の作成」「専門家への早期連携」といった最低限の手当てを挟めるかどうかが重要になります。

医療安全の視点 復旧はゴールではなく通過点

ここで大事なのは復旧を遅らせることではありません。ポイントは、「戻したあとに再侵入されない最低限の状態」をつくってから段階的に戻すことです。そのうえで、復旧対象は電子カルテなどの医療情報システムに限りません。ネットワーク接続された医療機器(検査機器、画像診断装置、輸液ポンプ等の周辺端末・管理端末を含む)も、侵害・横展開の起点や再感染源になり得ます。実際の被害事例における復旧プロセスでは、医療機器についても初期化(工場出荷状態への戻し)や、可能な範囲でセキュリティアップデートを適用するなど、医療機器を含めた安全確認を組み込んだ措置が講じられました。

復旧するにあたっては、侵入継続と被害拡大を防ぐ観点から、少なくとも医療情報システムの安全管理に関するガイドライン第6.0版システム運用編にも示されている復旧5要件を元に次の点を確認・実施します。

- バックドアを残さない:侵入経路の遮断、侵害端末・サーバ(医療機器の管理端末・接続端末を含む)の隔離、不要なリモート経路の停止、監視対象の明確化(「侵入経路」は外部公開に限らず、院内外を含む入口全般を指します)

- 無効にされたセキュリティ機能を復旧する:EDR/ウイルス対策、ログ収集、セキュリティポリシー等が停止・変更されていないか確認し、正しい状態へ戻す

- 同じ脆弱性を突かれて侵入されない:侵害に関与した機器・ソフトの脆弱性対応、設定不備の是正および強化

- 他の脆弱性を突かれない:ネットワーク機器・サーバ・端末に加え、医療機器も含めた既知の弱点への対処を実施

- 不正に作成・窃取されたID/パスワードを使われないようにする:管理者・一般ユーザー等すべてのパスワード変更およびパスワードルール強化、特権IDの棚卸しと整理、不要アカウントの停止

また、とくに医療機器は、ベンダー手順に沿った初期化・再設定が可能かを確認し、困難な場合でも複数のウイルス対策ソフトでのスキャンなど、再感染源を残さない手当てが必要です。そのため、復旧作業を進める前に、調査の進め方の整理(ログ確保、調査対象の絞り込み、必要に応じたフォレンジック)および調査を早急に行い、原因不明のまま再開して同じ被害を繰り返さないようにします。

再発防止は平時から 導入時点+運用での取り組み

先の条件として挙げた対策は、本来はシステム導入時点で考慮しておくべき要件でもあります。既存環境でも、全面刷新が難しくてもできる範囲の対策は平時から実施しておくことをお勧めします。

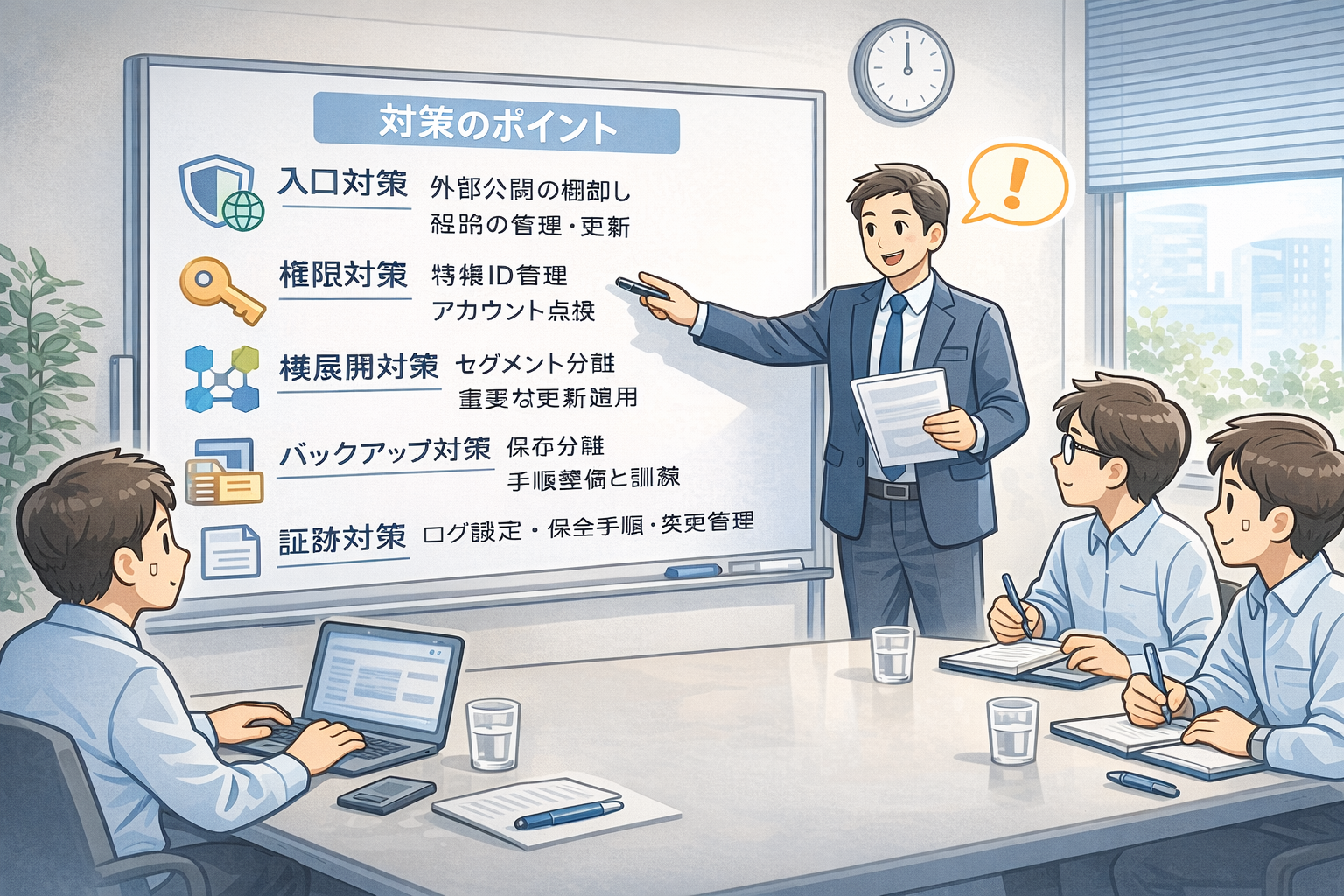

- 入口対策:外部公開箇所の棚卸し、不要経路の停止、機器の最新アップデート適用、委託先経路の管理

- 権限対策:特権ID管理、権限過多の是正、アカウント運用の点検

- 横展開対策:セグメント分離とアクセス制御、(平時に計画的に)セキュリティアップデート適用

- バックアップ対策:保存場所の分離(権限・ネットワーク)、イミュータブルやWORM(Write Once Read Many)等の活用、復旧手順の整備と訓練

- 証跡対策:ログ出力設定、保全手順、変更管理(取得先・保存期間・権限)、ログ保管先のイミュータブル化やWORM化(改ざん・消去対策)

そしてインシデント発生時には、災害同様の緊急体制が敷けるよう規程を整備しておく必要があります。連絡先や役割分担、段階復旧の判断基準を決めておくほど、結果として「早く」「安全に」戻せます。

まとめ

患者の安全を担う病院において早期復旧は重要ですが、原因究明や再発防止を置き去りにした復旧は、侵入経路や設定ミスを残し、再感染・再暗号化のリスクを高めます。さらに、復旧手順次第では調査に必要な証跡(ログ等)を消してしまい、原因不明のままとなり合理的な再発防止策が打てない状態にもなり得ます。

診療を早く取り戻すことと、再発させないことはトレードオフではありません。「調査の手がかりを残しながら復旧する」「安全に復旧できる最低条件をクリアして段階的に戻す」。この発想が、結果として最短で安定した診療業務回復につながります。

参考

厚生労働省:「医療機関向けセキュリティ教育支援ポータルサイト」

E-Learning 令和7年度コンテンツ

- 経営者・管理層向け

- 経営者はどこまでセキュリティを理解するべきか

- システム・セキュリティ管理者向け

- 岡山県精神科医療センター ランサムウェア事案調査報告書 読み解き 等

E-Learning 令和6年度コンテンツ

- システム・セキュリティ管理者向け

- インシデント対応コース